12일에 SNS 통해 소행 밝혀…올 3월에 생겨나 국적도 몰라

다른 사람의 컴퓨터나 서버에 몰래 침입해 파일들을 잠가두고 “정상으로 돌리려면 비용을 지불하라”며 돈을 뜯어가는 ‘랜섬웨어’ 공격은 악성코드를 활용한 신종 사이버 범죄이긴 하지만 당장 어제오늘 나온 것은 아니었다. 그럼에도 지난 12일 이후 전 세계에서 잇따른 ‘워너크라이’ 피해는 공격의 강도나 동시다발성 등의 측면에서 이전과는 차원이 다른 랜섬웨어 사태로 인식되고 있다.

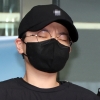

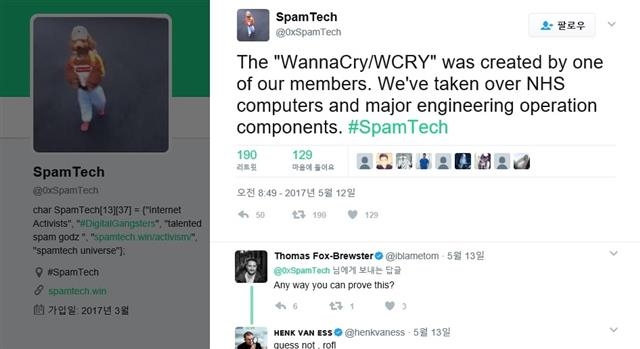

트위터 캡처

지난 12일 소셜네트워크서비스(SNS)에 해커그룹인 스팸테크가 ‘워너크라이’ 랜섬웨어를 자신들이 만들었다고 주장하는 글을 올렸다.

트위터 캡처

트위터 캡처

이번 워너크라이 사태로 영국, 러시아 등 150여개국에서 피해가 잇따랐다. 가장 큰 이유는 일반적인 악성코드들과 달리 컴퓨터를 켜기만 해도 감염이 된다는 사실이다. 통상 랜섬웨어는 이메일을 열거나 첨부파일을 실행시켜야 작동된다.

이런 공격이 가능했던 것은 PC 운영체제(OS)로 가장 많이 사용되는 ‘윈도’의 취약점이 해커들에 의해 공개된 탓이 크다. 지난해 ‘섀도브로커’라는 해커 조직은 미국 정보기관인 국가안보국(NSA)을 해킹했다. 이들은 NSA가 사이버 무기로 사용하고 있던 윈도 서버 취약점 공격 도구를 유출시키고 이를 공개했다. 해당 취약점을 이용하면 120초 만에 윈도 서버를 장악할 수 있는 것으로 알려졌는데, 이 때문에 크래커(악성 해커) 집단 등 사이버 범죄자들에게 각광을 받기 시작했다.

이번 워너크라이 랜섬웨어도 윈도 취약점 가운데 ‘서버 메시지 블록’(SMB) 프로토콜을 악용한 것이다. SMB는 컴퓨터에서 파일이나 주변 장치를 공유하는 데 사용되는 기술로, 한 사무실에서 한 대의 PC가 감염되면 같은 네트워크를 쓰는 PC는 모두 감염 대상이 될 수 있다. 감염된 PC는 또다시 다른 장치에 바이러스를 퍼뜨리는 PC가 된다.

하지만 워너크라이 랜섬웨어를 막을 수 있는 보안패치(보완 소프트웨어)는 이미 지난 3월 윈도 제작사인 미국 마이크로소프트에서 배포됐다. 한국인터넷진흥원(KISA) 역시 보안전문사이트 ‘보호나라’를 통해 해당 보안 패치를 설치할 것을 공지한 바 있다. 보안업체 하우리의 최상명 실장은 “현재 해당 취약점에 대한 보안 패치는 이미 나왔으니 반드시 패치를 설치해야 한다”며 “서버 같은 경우는 안전성을 이유로 보안 패치를 늦게 설치하는 경우가 많은데 검토 후 최대한 빨리 패치를 설치할 필요가 있다”고 밝혔다.

보안 전문가들은 당장은 워너크라이 랜섬웨어가 주춤해진 것처럼 보이지만, 280여개에 이르는 변종 공격이 계속되고 있어 안심하기는 이르다고 입을 모은다.

윤수경 기자 yoon@seoul.co.kr

2017-05-16 10면

![‘유일 생존’ 북한군 추정 인물 등장…“시체 밑에 숨어 살았다” [포착]](https://img.seoul.co.kr/img/upload/2024/10/31/SSC_20241031214232_N2.jpg)